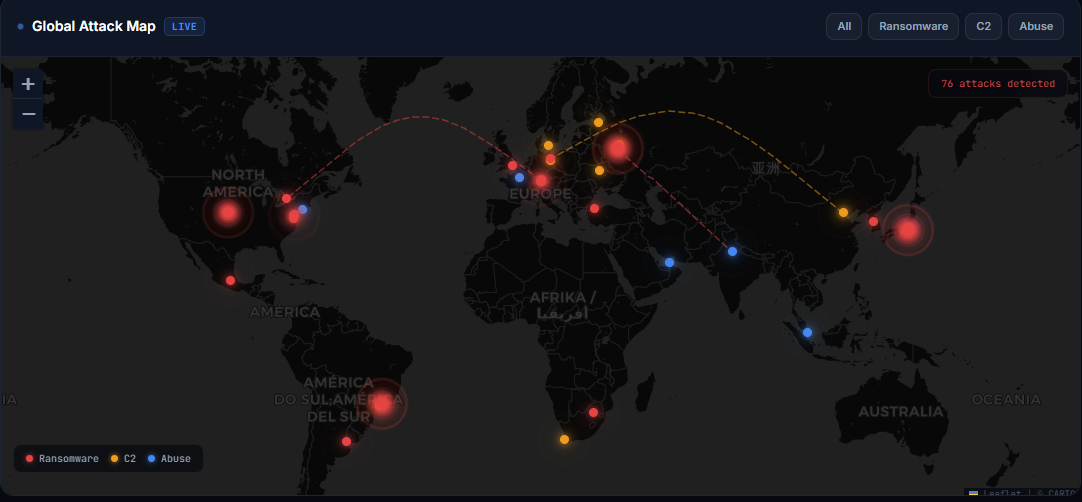

Über 30 % aller Angriffe auf Weboberflächen werden natürlich vom Administrator abgefangen, während Hacker lautlos vorgehen, um initialen Zugang zu internen Geräten und Systemen zu erlangen.

Nullam dignissim, ante scelerisque the is euismod fermentum odio sem semper the is erat, a feugiat leo urna eget eros. Duis Aenean a imperdiet risus.