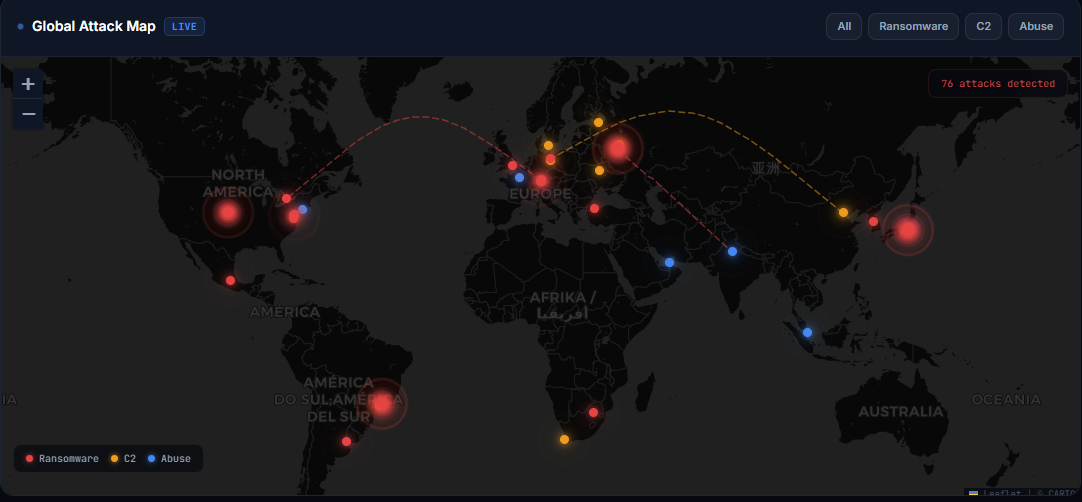

Plus de 30% de toutes les attaques sur les interfaces web sont naturellement interceptées par l'administrateur, les pirates activant silencieusement un accès initial aux appareils et équipements internes.

Nullam dignissim, ante scelerisque the is euismod fermentum odio sem semper the is erat, a feugiat leo urna eget eros. Duis Aenean a imperdiet risus.